Mientras que antes —allá por la década de 1990— era necesario ingresar a foros o chat públicos desde una computadora para tomar contacto con otras personas, ahora es posible hacer eso mismo desde un dispositivo móvil, cuyo uso es, generalmente, de uso personal (es raro que un móvil sea usado por todos los miembros de una familia).

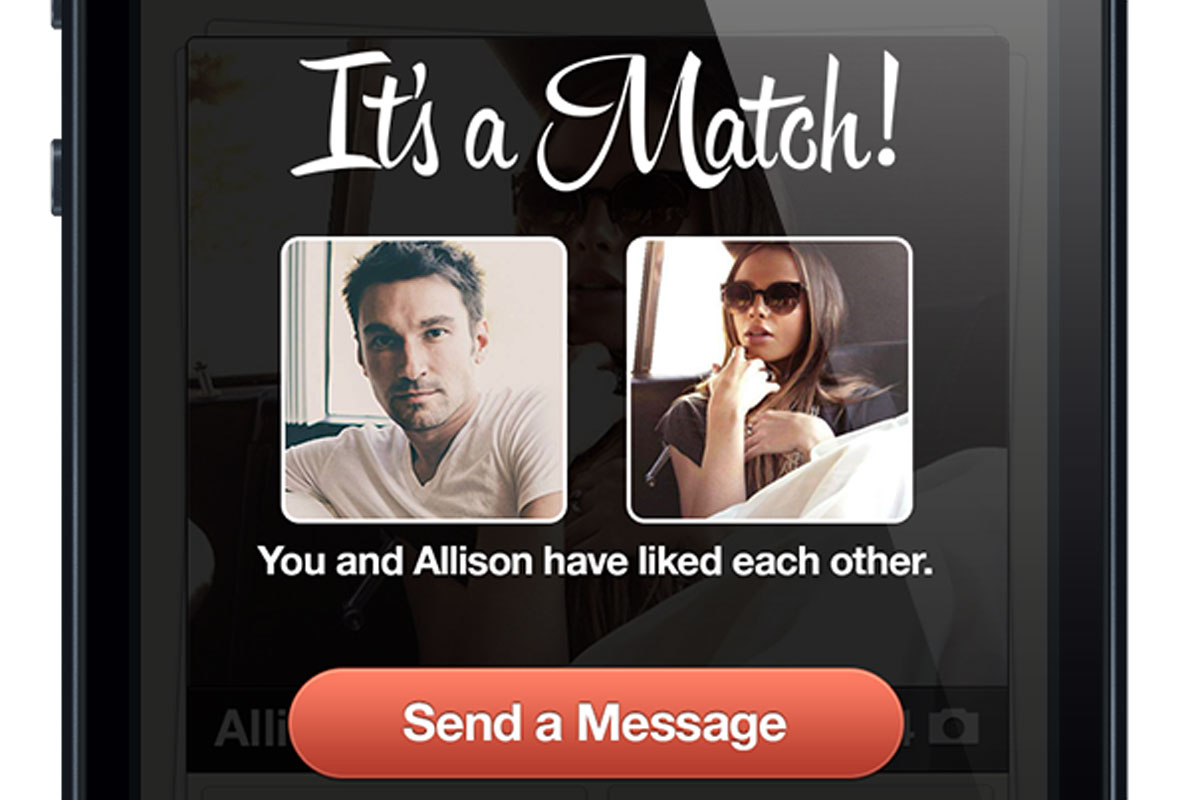

Las aplicaciones desde móviles para concretar citas en la vida real hoy son un hecho. Tinder, por ejemplo, surgió en el año 2012 y fue una de las primeras aplicaciones de este tipo, y tuvo como preferencia las relaciones heterosexuales.

Sin necesidad de 'satanizar' estas aplicaciones —pues concretar encuentros con desconocidos siempre ha sido un riesgo (antes, simplemente, se conocían como "citas a ciegas")— es urgente brindar información al respecto para no caer en casos como el que ocurrió en Reino Unido.

Actualmente, se está llevando a cabo un juicio en el que un hombre es acusado de drogar y asesinar a cuatro hombres que conoció en Grindr entre julio de 2014 y septiembre de 2015.

Sin ir más lejos, en el Perú tenemos dos casos que alertan sobre el uso de este tipo de aplicaciones: el del periodista asesinado, José Yactayo, quien habría usado la red social Manhunt, y el del joven estudiante de 19 años que fue asesinado por una muchacha a la que conoció en Tinder.

Estamos advertidos: somos nosotros los únicos responsables del uso que le demos a estas aplicaciones. En otras palabras, las aplicaciones "no tienen la culpa", sino quienes las utilizan, es decir, nosotros mismos.

Justamente, respecto al uso que le damos a este tipos de aplicaciones, el diario británico The Telegraph informó que delitos relacionados con Tinder y Grindr, como violación, grooming e intento de asesinato, han aumentado siete veces en los últimos dos años en Reino Unido.

Evidentemente, por muy entusiasmados que estemos —por no decir otra cosa—, no podemos guiarnos por nuestras intuición a la hora de utilizar estas aplicaciones. No podemos saber qué intenciones tienen las personas con las que estamos interactuando, ni detectar si tienen un perfil falso o no.

Ahora, si bien somos nosotros los que decidimos qué uso le damos a cada aplicación, algunas opciones que estas ofrecen realmente dejan, al menos, cierta incertidumbre respecto a sus propósitos.

Por ejemplo, en la aplicación Manhunt es posible ver cuando los mensajes enviados fueron leídos y hasta borrados por el receptor. Esto resulta ser muy útil cuando se quiere rastrear el interés de futuros pretendientes o el tiempo en que estos frecuentan en la red.

También ofrecen un mapa online, entonces el usuario coloca un pin desde donde se encuentra o donde busca contactos. En la versión móvil, el GPS de un smartphone permite saber a quiénes tenemos cerca, y con gran precisión.

Hasta ahí, sin embargo, estamos en el campo de nuestras propias decisiones. Problema nuestro.

Pero existe también otro espacio que se escapa de nuestro 'campo de acción'. El 60% de las aplicaciones para concretar citas —las más populares, de hecho— son vulnerables a los hackers, según un estudio realizado por IBM.

Esta empresa estudió 41 aplicaciones de contactos más importantes para dispositivos Android, y determinó que todas estas apps tienen funciones como dispositivo móvil, cámara, micrófono, almacenamiento, localización GPS, monedero electrónico, lo que facilita el fraude.

De las 41 aplicaciones analizadas, 26 de ellas resultaron ser vulnerables a ciberataques en un grado medio o severo. Acá van cinco ejemplos:

Uno. Descarga de malware. Ante una posibile cita, los ciberdelincuentes pueden enviar una alerta solicitando que actualicen la app o respondan un mensaje que genera una descarga de malware en su dispositivo.

Dos. GPS para seguir nuestros movimientos. El 73% de las aplicaciones tienen acceso a información sobre nuestra geolocalización actual. IBM dice que de este modo es muy fácil que los atacantes sepan dónde vives, dónde trabajas, dóndes pasas la mayor parte del tiempo.

Tres. Sustracción de datos de tarjetas de crédito. El 48% de las aplicaciones tiene acceso a datos de pago almacenados en el dispositivo. Para un hacker una débil codificación de esta información es una oportunidad para utilizar nuestros datos y realizar pagos no autorizados.

Cuatro. Control remoto del micrófono o la cámara de fotos. IBM descubrió vulnerabilidades en estas aplicaciones que permiten acceder a la cámara o el micrófono del dispositivo móvil, incluso cuando no se esté usando la aplicación, de modo que puedan espiarnos sin que lo sepamos.

Cinco. Usurpación del perfil en la aplicación de citas. Para un delincuente experto es posible cambiar el contenido y las imágenes de un perfil y usurpar la identidad de una persona para comunicarse con otras, o dañar tu reputación.

Pero no se preocupen, IBM también brindó estas recomendaciones para minimizar los riesgos (sí, es imposible descartarlos totalmente).

Uno. No facilites demasiada información (dónde trabajas, tu cumpleaños, tus perfiles de redes sociales) hasta que te sientas cómodo con la persona que te estás contactando a través de la aplicación.

Dos. Usa aplicaciones con permisos apropiados. Averigua si quieres utilizar una aplicación comprobando los permisos que ésta te pide ver cuando la estás configurando en tu dispositivo móvil.

Tres. Nunca utilices una misma clave para todas las cuentas online que tengas, ya que puedes experimentar múltiples ataques si una de tus cuentas recibe cualquier amenaza.

Cuatro. Utiliza siempre las últimas versiones y actualizaciones de tus aplicaciones y dispositivos cuando estén disponibles.

Cinco. Utiliza siempre conexiones WiFi seguras cuando estás utilizando una aplicación de contactos.

El resto está en tus manos.

Esta fue la fría confesión de Wilfredo Zamora, el estudiante involucrado en el asesinato del periodista José Yactayo https://t.co/EKhhAvEy6c pic.twitter.com/QSK9BvYDty— Diario Perú21 (@peru21noticias) 8 de abril de 2017

:quality(75)/arc-anglerfish-arc2-prod-elcomercio.s3.amazonaws.com/public/LG67PW3SOFAQNJQWL343JOJCQI.jpg)

:quality(75)/cloudfront-us-east-1.images.arcpublishing.com/elcomercio/CQUOJV73JVDGNKWFPTPS47PBLQ.jpg)

:quality(75)/cloudfront-us-east-1.images.arcpublishing.com/elcomercio/CTBNNIOILVHNRABRPHIRVTXLYQ.png)

:quality(75)/cloudfront-us-east-1.images.arcpublishing.com/elcomercio/DTXW7U5LGFBXNK757EWNUVWVNY.png)